المصدر: البوابة العربية للأخبار التقنية

لا شك أن القراصنة يعملون بكامل قوتهم بحثًا عن طرق جديدة من أجل اختراق وسرقة بياناتك وهذا يحقق لهم كسب الكثير من المال. لهذا السبب شهدنا ارتفاعًا كبيرًا في عدد عمليات اختراق وسرقة البيانات على مدار السنوات القليلة الماضية.

لسوء الحظ لا يعرف معظم الناس أنهم قد تعرضوا للاختراق الإ بعد فوات الأوان، لذلك مع كثرة جرائم الأمن الإلكتروني يجب عليك تأمين نفسك من هجمات القراصنة وحماية خصوصيتك على الإنترنت، ولمساعدتك سنقدم لك بعض الأمور التي يجب أن تقوم بها لتجنب اختراق القراصنة:

1- تثبيت التحديثات الجديدة بأسرع ما يمكن

أولاً وقبل كل شيء من الضروري المحافظة على أن تكون التطبيقات والأجهزة الذكية التي تستخدمها محدثة دائما بأحدث الإصدارات والبرامج الثابتة. فغالبًا تشمل التحديثات معالجة للعديد من الثغرات الأمنية التي قد يستغلها القراصنة لتنفيذ عمليات اختراق بياناتك.

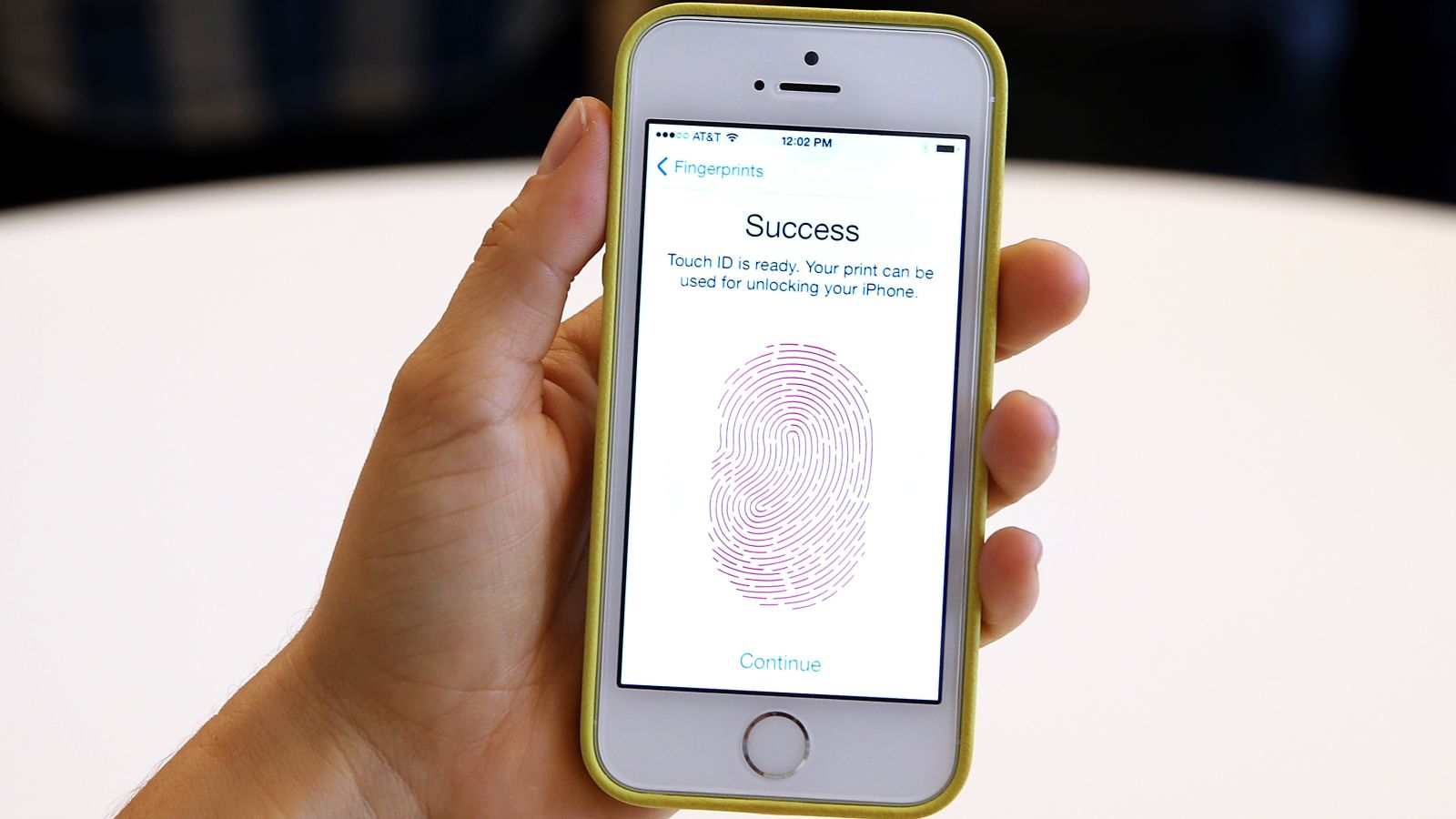

2- قم بتأمين أجهزتك بطرق قوية

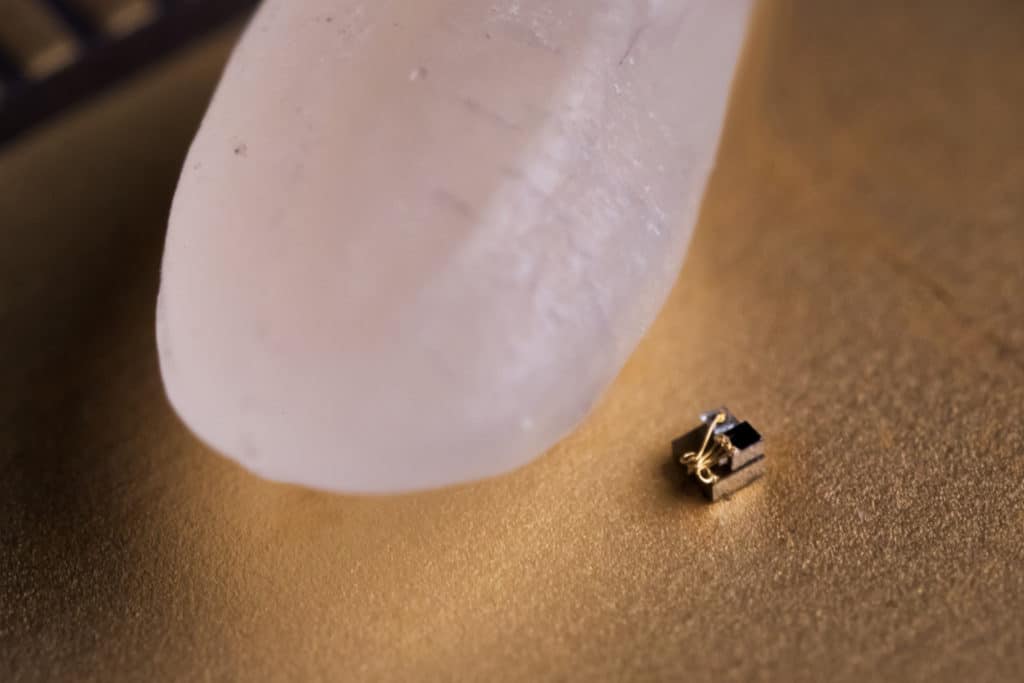

من المدهش أن ثلث مستخدمي الهواتف الذكية على الأقل لا يهتمون باستخدام رموز مرور قوية بل يستخدمون أبسط رموز المرور المكونة من أربعة أرقام لتأمين أجهزتهم ودخول المواقع. هناك العديد من الطرق لتأمين وإلغاء قفل الهواتف وأجهزة الكمبيوتر والأجهزة اللوحية – وهي الطرق البيومترية مثل التعرف على الوجه وبصمات الأصابع والعين وكذلك طريقة إستخدام الأنماط وغيرها لذلك يجب عليك إعداد رمز مرور قوي لتأمين أجهزتك والاستفادة من ميزات الأمان العالية التي توفرها الطرق البيومترية.

3- تأكد من تفعيل جدار الحماية Firewall بأجهزتك

يعتبر جدار الحماية Firewall جزء هام جداً من حماية جهازك، حتى إذا تمكن القراصنة من اختراق جهازك ومعرفة موقعك وعنوان IP التابع لجهازك، فإن جدار الحماية يمنعهم من الوصول إلى نظام التشغيل والشبكة. الجدير بالذكر أن أنظمة ويندوز Windows وماك Mac الحديثة تحتوي على جدران حماية مدمجة لتعريف منافذ الإنترنت الصادرة والواردة.

4- قم بتشفير محرك الأقراص الخاص بك

هناك خطوة إضافية يمكنك استخدامها لزيادة الأمان وهي تشفير القرص الصلب بحاسوبك فمع التشفير سيتم تحويل بياناتك إلى كود غير قابل للقراءة ولا يمكن فك رموزه الإ باستخدام مفتاح أو كلمة مرور محددة.

يمكن لمستخدمي نظام التشغيل ويندوز القيام بذلك عن طريق تفعيل أداة التشفير المضمنة BitLocker. حيث تتوفر أداة BitLocker لأي شخص لديه جهاز يعمل بنظام التشغيل ويندوز فيستا أو 7 Ultimate أو 7 Enterprise أو Windows 8.1 Pro أو Windows 8.1 Enterprise أو Windows 10 Pro.

وتحتوي أجهزة ماك Mac على أداة تشفير القرص المضمنة الخاصة بها والتي تسمى FileVault، وتساعد على منع الوصول غير المصرح به إلى بياناتك وتوفر طبقة أمان إضافية في حالة سرقة الكمبيوتر أو فقده.

5- لا تثق بشبكات الواي فاي Wi-Fi العامة

يستخدم القراصنة والمتسللون شبكات الواي فاي العامة للتجسس على المستخدمين الذين ينضمون إلى الشبكة أو في بعض الأحيان يقومون بإنشاء شبكات honeypot وهي عبارة عن شبكات وهمية مصممة لسرقة معلوماتك.

إذا لم تكن حذراً سيمكن للقراصنة أن يحصلوا على كل بياناتك الشخصية مثل اسمك وعنوانك ورقم التأمين الاجتماعي وعنوان البريد الإلكتروني وأسماء المستخدمين وكلمات المرور الخاصة بك وذلك أثناء استخدامك شبكة واي فاي عامة في المقهى الذي ترتاده.

ولهذا السبب فمن الضروري أن تستخدم شبكة افتراضية خاصة (VPN) عندما تكون في الأماكن العامة. ومن الجيد استخدام واحدة في المنزل أيضًا. باستخدامك لشبكة VPN سيتم إخفاء عنوان IP لجهازك من مواقع الويب والخدمات التي تزورها ويمكنك تصفحها كمجهول.

6- قم بمسح بياناتك من على الأجهزة القديمة التي ستتخلص منها

من المعروف أن مسح البيانات والملفات من الأجهزة بطرق التقليدية لا يضمن التخلص النهائي منها، وذلك لوجود الكثير من الطرق والبرمجيات التي تساعد على استرجاعها حتى بعد مرور الكثير من الوقت بعد حذفها، إذا كنت تريد أن تكون جادًا بشأن أمانك وتجنب اختراق القراصنة، فأنت بحاجة إلى مسح البيانات الحساسة للأبد، وذلك عن طريق استخدم برامج مثل Eraser أو Blank و Secure for Windows أو Secure Delete – File Shredder for Macs.

وهناك أيضًا البرنامج الشهير CCleaner الذي يمكن يمكن استخدامه لحذف الملفات نهائيًا على أجهزة الكمبيوتر الشخصية العاملة بنظام ويندوز وأجهزة ماك Mac.

7- احرص على استخدام كلمات مرور قوية لحساباتك على الإنترنت

كلمة المرور الخاصة بك هي خط الدفاع الأول، لذلك تأكد من إعداد كلمة مرور آمنة وفريدة لكل حساب، إذا كنت تشعر بصعوبة في التعامل مع كلمات المرور الكثيرة أو ترغب في تطوير كلمات مرور أصعب يمكنك استخدام برنامج مدير كلمات المرور password manager، وهو برنامج يمكنه تخزين كلمات المرور وإدارتها لكل تطبيق أو خدمة أو موقع تستخدمه، حيث أنه يعتبر مثل خزانة مقفلة على جميع بيانات المرور الخاصة بك.

8- استخدام خاصية المصادقة الثنائية Two-Factor Authentication

المصادقة الثنائية 2FA تعتبر طريقة مميزة لاستخدام خطوة تحقق إضافية إلى عملية تسجيل الدخول الخاصة بحساباتك الأكثر أهمية. فبدلاً من تقديم اسم المستخدم وكلمة المرور فقط لتسجيل الدخول إلى أحد الحسابات يتم إرسال كود جديد مختلف إلي هاتفك لتستخدمه في كل مرة تقوم فيها بالدخول إلي حسابك.

9- احرص على استخدام خيار شبكة الضيوف

يرغب الأصدقاء والعائلة دائمًا في استخدام شبكة الواي فاي Wi-Fi الخاصة بك عند زيارتك، فبدلاً من استخدام الشبكة الخاصة بك التي ترتبط بها جميع أجهزتك، يمكنك تخصيص شبكة خاصة لهم في جهاز التوجيه، والتي تعرف باسم شبكة الضيوف.

تتيح لك هذه الميزة مشاركة اتصالك بالإنترنت مع ضيوفك في حين إبقائهم خارج شبكتك الأساسية، مما يمنعهم من رؤية الملفات والخدمات المشتركة، لذلك قم بإعداد شبكة الضيوف الخاصة بك باستخدام اسم شبكة مختلف وكلمة مرور مختلفة وقوية.

10- اختر نوع الحساب المناسب

عندما تقوم بإعداد جهاز كمبيوتر لأول مرة تقوم بإنشاء حساب مستخدم واحد على الأقل. إذا كان هناك عدة أشخاص يستخدمون جهاز كمبيوتر فيمكنك إنشاء حساب لكل منهم.

حسابات المستخدمين مهمة لأنها تفصل ملفاتك عن باقي المستخدمين وهذا جيد للخصوصية والأمان طالما أن لكل حساب كلمة مرور خاصة به. مع ذلك فإن ما لا يعرفه العديد من المستخدمين هو وجود أنواع متعددة من الحسابات التي يمكنك إنشاؤها. والنوعان الرئيسيان هما Administrator والقياسي Standard. ستحتاج إلى التحقق من حسابات المستخدمين فورًا وتغيير أي حسابات Administrator إلى حسابات Standard.

رابط الموضوع من المصدر: 10 حيل لحماية خصوصيتك وتجنب اختراق القراصنة لأجهزتك

from البوابة العربية للأخبار التقنية https://ift.tt/2K3jP9s

via IFTTT