البوابة العربية للأخبار التقنية البوابة العربية للأخبار التقنية

مع بداية الشهر الحالي تم اكتشاف ثغرة أمنية تهدد هواتف آيفون وأجهزة آيباد التي تعمل بنظام التشغيل آي أو إس iOS 12 تسمح للمتسللين بالوصول إلى صورك الشخصية بعد تجاوز رمز المرور الخاص بك!، ثم يمكنهم بعد ذلك تحديد الصور من قائمة الكاميرا وإعادة توجيهها باستخدام تطبيق الرسائل iMessages من آبل.

لاشك أن هذه الثغرة التي تسمح لطرف آخر بمشاهدة ومشاركة الصور الشخصية تُمثل مصدر قلق كبير لمستخدمي هواتف آيفون التي طالما عُرفت بقوة أمان نظام تشغيلها، إذن كيف يتم ذلك؟ وكيف يمكنك حماية نفسك من هذه الثغرة؟

أولًا: كيف يمكنك معرفة ما إذا كان هاتفك في خطر؟

تم اكتشاف هذا الثغرة بشكل خاص من قبل خوسيه رودريجيز Jose Rodriguez وهو أحد الباحثين الأمنيين الذين كشفوا سابقًا عن ثغرة في نظام التشغيل iOS 12 تُمكن أي شخص لديه وصول فعلي إلى جهازك من تجاوز التشفير والوصول إلى قائمة جهات الاتصال الخاصة بك، وقد قامت آبل بتصحيح هذه الثغرة في التحديث الأخير iOS 12.0.1.

وحتى إذا قامت آبل بتحديث نظام التشغيل الخاص بها فهذا لا يعني أنك تقوم بتشغيل الإصدار الأحدث، يمكنك معرفة إصدار نظام التشغيل الذي تستخدمه من خلال الخطوات التالية:

- انتقل إلى الإعدادات Settings

- اضغط على قسم عام General

- اضغط على خيار حول الهاتف About Phone، ستجد العديد من التفاصيل حول هاتفك، بما في ذلك السعة وعدد الصور التي لديك وإصدار iOS الذي يعمل عليه الهاتف

كيف يتمكن المتسللين من الوصول إلى صورك على آيفون؟

لاستغلال هذه الثغرة لابد أن يكون للشخص المتسلل إمكانية الوصول الفعلي إلى هاتفك، ولا يمكن القيام به عن بعد، حيث يتجاوز المتسللون رمز المرور الخاص بك عن طريق سؤال المساعد الصوتي سيري “من أنا؟”.

وبذلك يتم الوصول إلى تفاصيل الاتصال بالجهاز والتي يتم من خلالها الاتصال بهاتف ذكي آخر، ولكن بدلاً من الرد على المكالمة يتم التمرير عبر الرسائل Messages ثم خيار مخصص Custom للرد باستخدام الرسائل القصيرة أو iMessages.

وبعد ذلك يتم تفعيل ميزة VoiceOver وهي ميزة مفيدة للأشخاص ضعاف البصر والتي تجعل الهاتف يقرأ أي شيء على الشاشة، وبمجرد تحديد موقعه على الشاشة الفارغة، يمكن أيضًا السماح بالوصول إلى مكتبة الصور Photo Library.

تظهر واجهة iMessage مرة أخرى بدون لوحة المفاتيح التي يظهر مكانها قسم فارغ في الجزء السفلي من الشاشة ولكن هذا هو المكان الذي يتم فيه عرض صور آيفون، وعلى الرغم من أنه في ذلك الوقت ستكون غير مرئية ولكن يمكن لميزة VoiceOver قراءة خصائص الصور، ويمكن للمتسلل تحديد الصور وإرسالها إلى رقم آخر.

كيف يمكنك حماية جهازك من هذه الثغرة؟

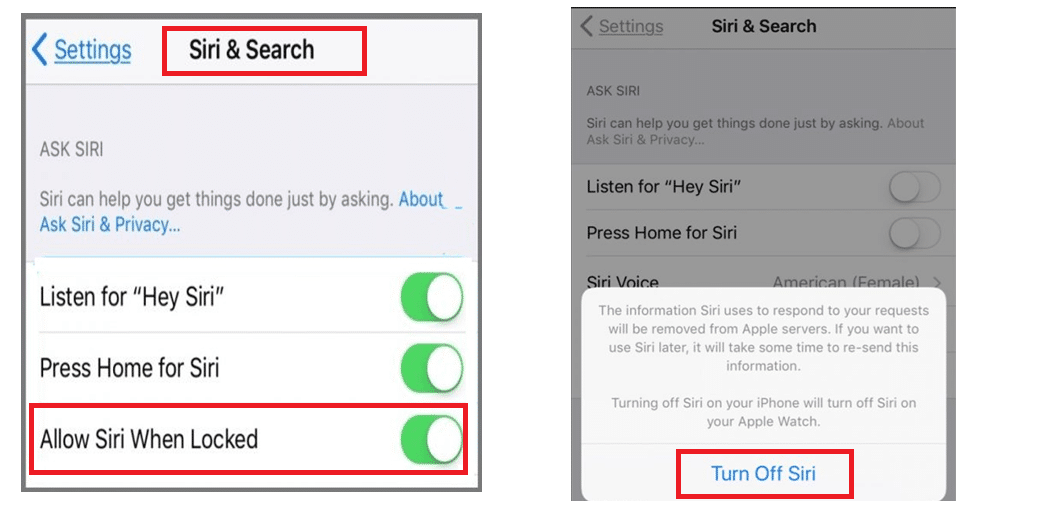

قد يكون إيقاف المساعد الصوتي سيري حلًا جذريًا لهذه المشكلة على الرغم من أن البعض قد يرون هذا الحل غير عملي خاصة اذا كانوا يعتمدون على المساعد الصوتي كثيرًا مثل استخدامه في التنقل. وعمومًا هذه ليست المرة الأولى التي يتم فيها استخدام المساعدات الصوتية لكسر أمان الهواتف الذكية، ولذلك فإن تعطيل Siri الآن يعني أنك على الأقل تتمتع بالحماية من هذه الثغرة تحديدًا وأنك تحمي نفسك في المستقبل ضد نقاط ضعف مماثلة، ويمكنك القيام بذلك من خلال اتباع الخطوات التالية:

- انتقل إلى الإعدادات Settings

- اضغط على خيار سيري والبحث Siri & Search

- سترى ثلاثة خيارات هم: هاي سيري Hey Siri، واضغط على الصفحة الرئيسية لسيري Press Home for Siri، والسماح بتفعيل سيري عند قفل الهاتف Allow Siri When Locked

- اضغط على الخيار الثالث السماح بتفعيل سيري عند قفل الهاتف Allow Siri When Locked وقم بإيقافه من خلال الضغط على زر التبديل الموجود بجواره، سيحذرك آيفون الخاص بك من عواقب إيقاف سيري، ثم انقر فوق Turn Off Siri في النافذة المنبثقة

بعد ذلك تأكد من تثبيت أحدث إصدار من نظام التشغيل آي أو إس على هاتفك لأن أخر إصدار عادة ما تُصلح فيه آبل أي ثغرات أو أخطاء قد تم الوصول إليها.

تجدر الإشارة إلى أنه بعد الإعلان عن هذه الثغرة بأسبوعين اكتشف الباحثان الأمنيان ريتشارد تشو Richard Zhu وأمات كاما Amat Cama ثغرة أمنية أخرى في هواتف آيفون إكس iPhone X التي تعمل بنظام التشغيل iOS 12 تسمح لهم بالوصول إلى الصور المحذوفة.

البوابة العربية للأخبار التقنية كيف تتغلب على ثغرة نظام التشغيل iOS 12 التي تسمح للمتسللين بالوصول إلى صورك؟

إنت كنت تشاهد ما تقرأ الآن فاعلم أن هذا المحتوى مستخدم بشكل غير شرعي في هذا الموقع، ومصدره الأصلي موقع البوابة العربية للأخبار التقنيةfrom البوابة العربية للأخبار التقنية https://ift.tt/2DQffay

via IFTTT